La creciente digitalización de las operaciones corporativas y el avance de las tecnologías de red sitúan a la ciberseguridad en el centro de atención de las organizaciones.

Con el aumento de las amenazas cibernéticas cada año, el enfoque tradicional de seguridad, centrado solo en medidas individuales de protección, ya no es suficiente.

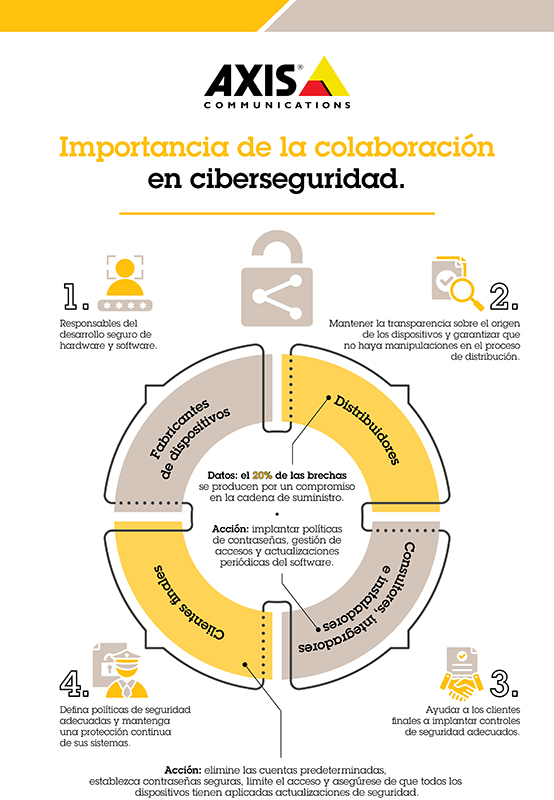

La colaboración entre diferentes actores — desde los fabricantes de dispositivos hasta los clientes finales — se ha vuelto crucial para proteger datos y sistemas de manera efectiva.

Una responsabilidad compartida

La ciberseguridad es una responsabilidad compartida que involucra a todos los eslabones de la cadena.

Desde los fabricantes de hardware y software hasta los distribuidores, consultores y clientes finales, todos desempeñan un papel fundamental en la construcción de un entorno cibernético seguro.

Los fabricantes son los primeros responsables de garantizar que los productos se desarrollen con las mejores prácticas de seguridad, implementando controles desde el diseño hasta la distribución y el mantenimiento.

Deben ser transparentes sobre el origen de los dispositivos y trabajar para mitigar el riesgo de vulnerabilidades a lo largo del ciclo de vida del producto.

Esta transparencia es fundamental, especialmente cuando el 20% de las violaciones de seguridad se deben a compromisos en la cadena de suministro.

Por su parte, los distribuidores tienen un rol clave al asegurar que los productos no solo cumplan con los requisitos de ciberseguridad, sino también que se instalen correctamente y que los clientes reciban asesoramiento sobre cómo mantener estos dispositivos protegidos.

Finalmente, los clientes finales deben implementar políticas robustas de seguridad y realizar un mantenimiento regular de los dispositivos, aplicando actualizaciones y parches siempre que sea necesario.

Cadena de suministro y Confianza Cero

La seguridad en la cadena de suministro es una de las principales preocupaciones en el contexto actual.

Un producto comprometido en cualquier fase de su ciclo de vida puede generar brechas que afectan no solo a la empresa que lo adquiere, sino también a los datos de sus clientes.

En este sentido, un concepto emergente en seguridad es el de redes de «Confianza Cero» (Zero Trust). En este modelo, ninguna entidad dentro de la red es automáticamente confiable, ya sea un dispositivo o una persona.

Cada solicitud de acceso debe ser verificada, y los dispositivos deben configurarse para ofrecer el menor privilegio necesario.

Esto implica una gestión eficiente de permisos y el uso de herramientas que garanticen la criptografía y la autenticación de los dispositivos en la red.

Colaboración para mitigar vulnerabilidades

Los errores humanos y las vulnerabilidades de software siguen siendo puntos críticos para la ciberseguridad. Aunque las organizaciones implementen tecnologías sofisticadas, el factor humano continúa siendo una de las principales causas de incidentes de seguridad.

Errores como el uso de contraseñas débiles, la mala gestión de componentes críticos y la falta de aplicación de actualizaciones pueden abrir puertas a los atacantes.

La colaboración entre fabricantes, integradores e investigadores de seguridad es esencial para mitigar estos riesgos.

Los fabricantes, como Axis, utilizan enfoques de desarrollo de software que incluyen evaluaciones de riesgos, pruebas de penetración y programas de recompensas para la identificación de errores.

Además, colaboran con investigadores para descubrir y resolver vulnerabilidades antes de que puedan ser explotadas.

La importancia de los procesos continuos

La ciberseguridad no es un evento único, sino un proceso continuo que requiere atención constante. Además de implementar las soluciones correctas, es necesario garantizar que los dispositivos y software se actualicen regularmente.

Descuidar las actualizaciones de firmware, por ejemplo, puede dejar los sistemas vulnerables a ataques. Por lo tanto, una gestión eficaz del ciclo de vida de los dispositivos es crucial para garantizar la seguridad a largo plazo.

Conclusión

La colaboración es la clave para una defensa robusta contra las amenazas cibernéticas. Desde las primeras etapas del desarrollo de productos hasta su implementación final, cada actor debe asumir su responsabilidad en la protección de los sistemas.

Al trabajar juntos, fabricantes, distribuidores, integradores y clientes finales pueden fortalecer sus defensas y crear un entorno cibernético más seguro para todos.