El equipo de investigación de ESET descubrió una campaña dirigida a clientes de distintos bancos cuyo objetivo principal era facilitar retiros no autorizados de cajeros automáticos.

El malware utilizado, que la firma denominó NGate, tiene la capacidad única de transmitir datos de tarjetas de pago a través de una aplicación maliciosa instalada en el dispositivo Android de la víctima, al teléfono Android rooteado del atacante.

Principales hallazgos

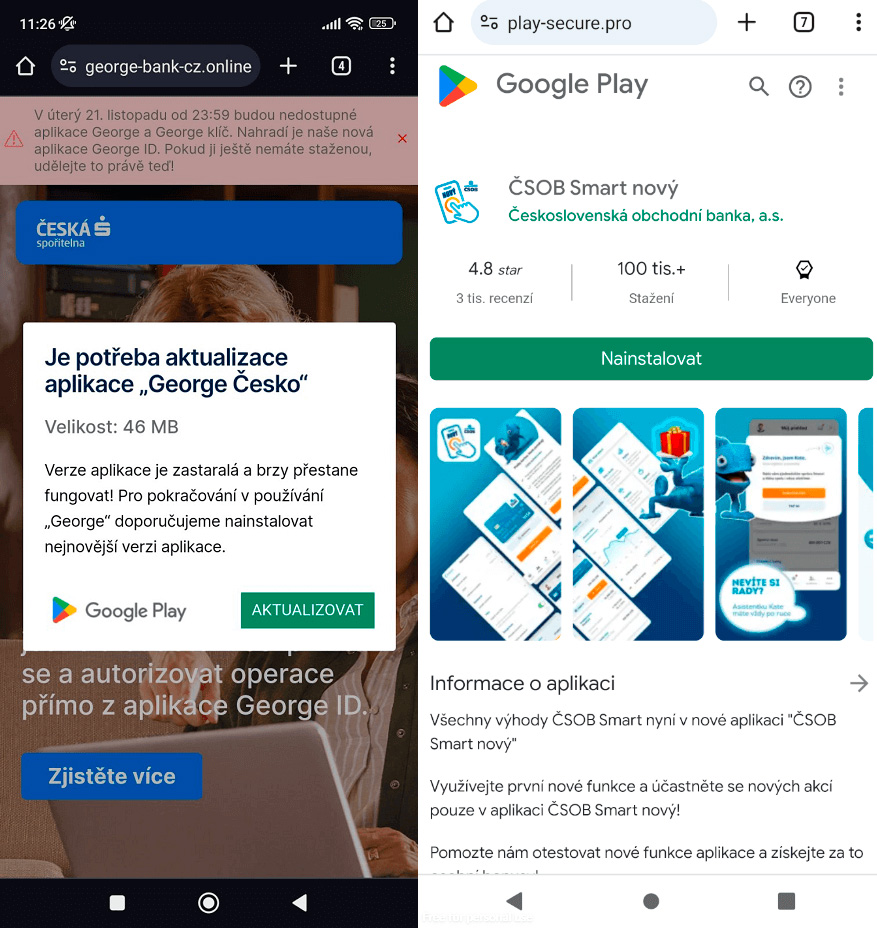

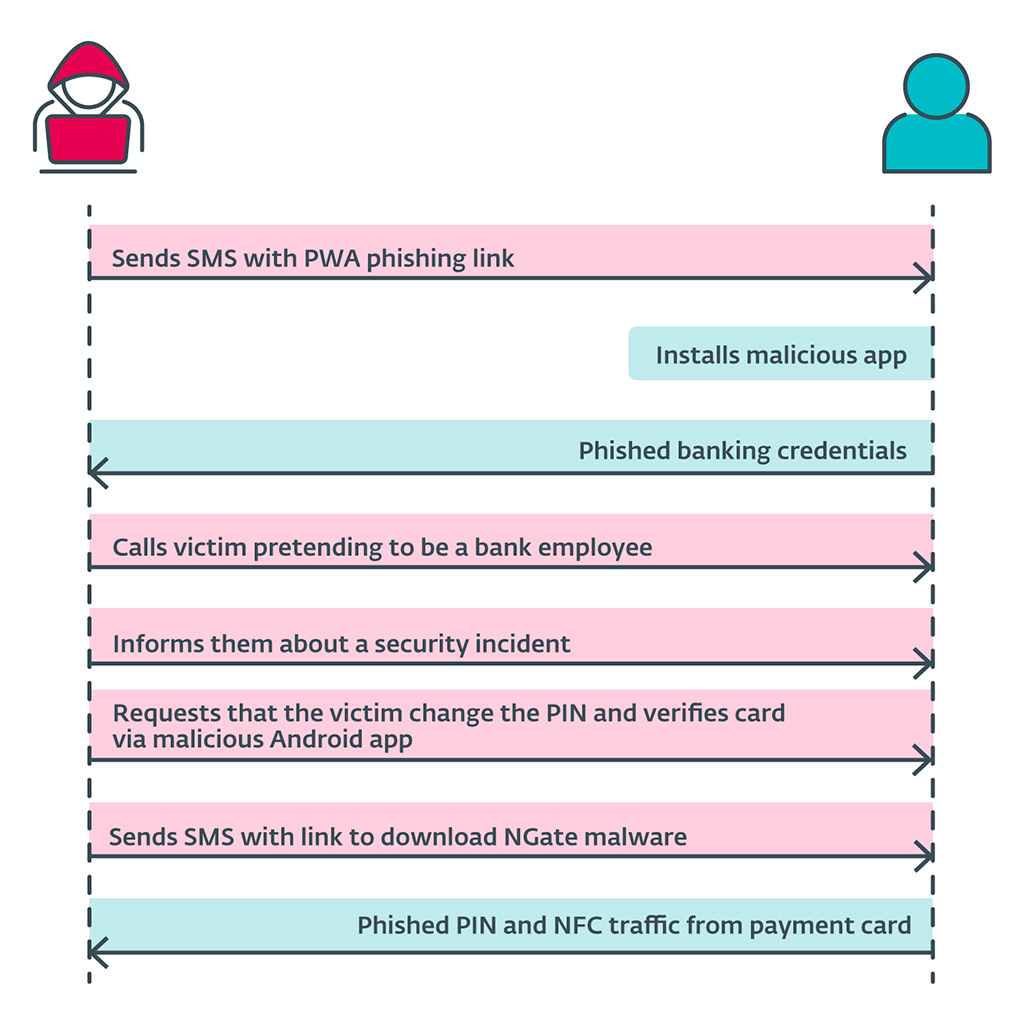

Los atacantes combinaron técnicas maliciosas estándar (ingeniería social, phishing y malware para Android) en un nuevo escenario de ataque; la compañía sospecha que se enviaron mensajes que suplantaban a bancos checos a clientes telefónicos aleatorios, afectando a clientes de tres bancos.

Según datos del Servicio de Inteligencia de el especialista en seguridad, el grupo había operado desde noviembre de 2023 en Chequia y, a partir de marzo de 2024, mejoraron sus técnicas mediante la implementación del malware NGate para Android.

Los atacantes pudieron clonar datos NFC de las tarjetas de pago físicas de las víctimas utilizando NGate y retransmitir estos datos al dispositivo de un atacante, permitiéndole emular la tarjeta original y retirar dinero de un cajero automático.

Esta es la primera vez que se identifica un malware para Android con esta capacidad en uso, sin que las víctimas hayan tenido sus dispositivos rooteados.

Las víctimas descargaron e instalaron el malware tras ser engañadas al pensar que se comunicaban con su banco y que su dispositivo estaba comprometido.

En realidad, sin saberlo, comprometieron sus propios dispositivos Android al descargar e instalar una aplicación desde un enlace en un mensaje SMS engañoso sobre una posible declaración de impuestos. ESET destaca que NGate nunca estuvo disponible en la tienda oficial Google Play.

Las extracciones no autorizadas se lograron retransmitiendo datos de comunicación de campo cercano (NFC) de las tarjetas de pago físicas de las víctimas a través de sus teléfonos inteligentes Android comprometidos.

Luego, el atacante utilizó estos datos para realizar transacciones en cajeros automáticos. Si este método fallaba, contaba con un plan alternativo para transferir fondos de las cuentas de las víctimas a otras cuentas bancarias.

“No hemos visto esta novedosa técnica de retransmisión NFC en ningún malware para Android descubierto anteriormente. La técnica se basa en una herramienta llamada NFCGate, diseñada por estudiantes de la Universidad Técnica de Darmstadt, Alemania, para capturar, analizar o alterar el tráfico NFC; por lo tanto, llamamos a esta nueva familia de malware NGate”, dijo Lukáš Štefanko, investigador de ESET quien descubrió la amenaza y la técnica.

Además de sus capacidades de phishing, el malware NGate incluye una herramienta llamada NFCGate, que se utiliza indebidamente para transmitir datos NFC entre dos dispositivos: el de la víctima y el del perpetrador.

Algunas funciones solo funcionan en dispositivos rooteados; sin embargo, en este caso, la transmisión de tráfico NFC también es posible desde dispositivos no rooteados.

NGate solicita a sus víctimas que ingresen información confidencial como su ID de cliente bancario, fecha de nacimiento y el código PIN de su tarjeta, pidiéndoles que activen la función NFC en sus teléfonos.

Además de la técnica utilizada por el malware NGate, un atacante con acceso físico a las tarjetas de pago puede copiarlas y emularlas, especialmente en lugares públicos y concurridos, donde los ataques a menudo se limitan a pagos pequeños sin contacto.

“Para garantizar la protección contra ataques tan complejos es necesario utilizar medidas proactivas contra tácticas como el phishing, la ingeniería social y el malware para Android. Esto incluye verificar las URL de los sitios web, descargar aplicaciones de las tiendas oficiales, mantener los códigos PIN en secreto, usar aplicaciones de seguridad, desactivar NFC cuando no sea necesario, y utilizar fundas protectoras o tarjetas virtuales protegidas por autenticación”, aconsejó Štefanko.