Una nueva campaña de phishing está aprovechando notificaciones legítimas de Google Tasks para engañar a empleados y robar credenciales corporativas sin levantar sospechas.

Investigadores de Kaspersky identificaron que los atacantes utilizan el dominio oficial @google.com y el sistema de notificaciones de Google para evadir filtros tradicionales de seguridad en el correo electrónico.

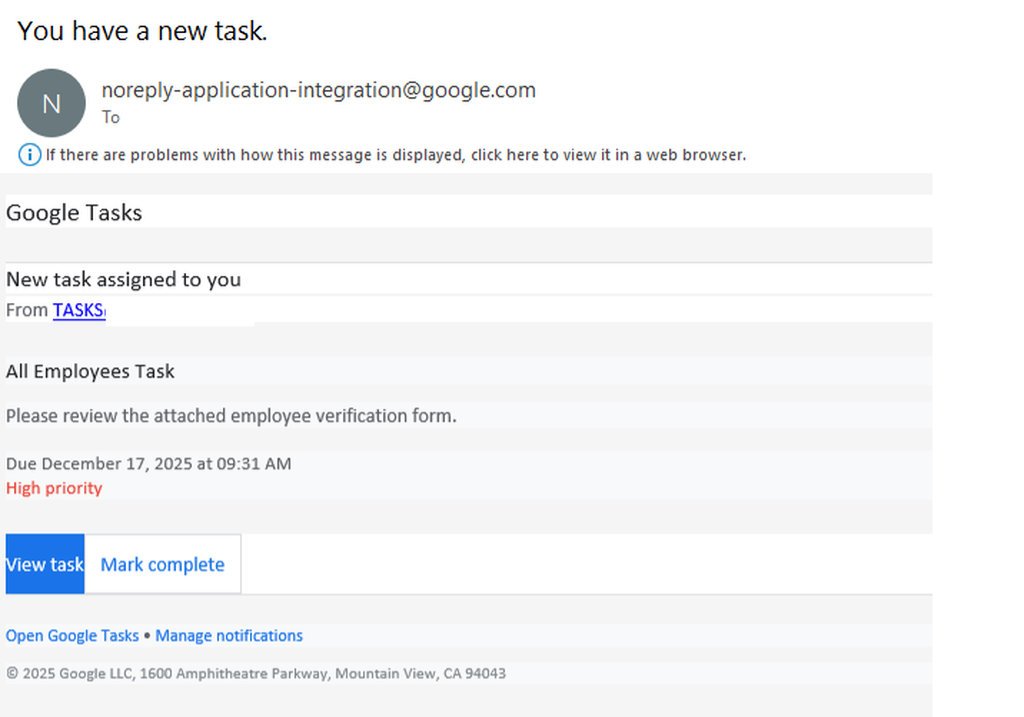

En esta campaña, las víctimas reciben un mensaje aparentemente auténtico con el asunto “You have a new task”.

La notificación simula que la empresa del destinatario implementó Google Tasks como herramienta interna de gestión.

Este tipo de mensaje genera presión para actuar con rapidez. En muchos casos incluye indicadores de alta prioridad y plazos ajustados para inducir una reacción inmediata.

Al hacer clic en el enlace incluido en la notificación, el usuario es redirigido a un formulario fraudulento.

El sitio se presenta como una página de verificación de empleado. Bajo el pretexto de confirmar su estatus laboral, se solicita ingresar credenciales corporativas.

Las consecuencias de este tipo de ataque pueden ser críticas para las organizaciones.

El robo de credenciales puede permitir el acceso no autorizado a correos electrónicos y sistemas internos. También puede convertirse en la puerta de entrada para fraudes financieros, robo de propiedad intelectual o despliegue de ransomware.

En muchos casos, una sola cuenta vulnerada es suficiente para moverse lateralmente dentro de la red.

Los atacantes pueden escalar privilegios y permanecer sin ser detectados durante semanas. Además del impacto operativo, las empresas enfrentan riesgos reputacionales y pérdidas económicas.

“Lo más preocupante de esta campaña es que no suplanta a Google. Se apalanca de sus notificaciones reales para colarse por la puerta grande”, afirmó María Isabel Manjarrez, investigadora de seguridad para América Latina en el equipo global de investigación y análisis de Kaspersky.

“Al venir desde un dominio legítimo y a través de un flujo de notificaciones confiable, el mensaje puede evadir controles tradicionales del correo y desactivar la desconfianza natural del usuario”, agregó Manjarrez.

“El atacante no necesita malware para causar daño inmediato. Le basta con robar credenciales para tomar control de cuentas corporativas y acceder a herramientas internas”, continuó.

“Esto puede escalar hacia fraude empresarial, robo de información o preparar el terreno para incidentes mayores como ransomware. Es un recordatorio de que hoy el punto débil ya no es solo el enlace malicioso, sino la confianza automática en plataformas legítimas”, concluyó.

Para reducir el riesgo de este tipo de ataques, los especialistas recomiendan:

- Desconfiar incluso de notificaciones provenientes de dominios legítimos

Los atacantes pueden utilizar servicios confiables para distribuir engaños. Si se recibe una tarea inesperada, es recomendable confirmar primero con el equipo interno si se trata de un proceso real. - Verificar cuidadosamente los enlaces antes de ingresar información

Antes de introducir credenciales corporativas, es importante revisar la dirección del sitio web. Si existen dudas sobre la legitimidad del portal, no se debe continuar. - Activar la verificación en dos pasos en cuentas corporativas

La autenticación multifactor agrega una capa adicional de seguridad. Esto ayuda a proteger las cuentas incluso si la contraseña se ve comprometida.