Check Point Research (CPR) descubrió una red cibernética a gran escala que se ocultaba en uno de los espacios más confiables de internet: YouTube.

Lo que parecían ser tutoriales inofensivos y demostraciones de software resultaron ser una sofisticada red de distribución de malware conocida como la Red Fantasma de YouTube.

La operación utilizaba cuentas de YouTube comprometidas y falsas para difundir programas maliciosos como Rhadamanthys y Lumma, a menudo camuflados como software pirateado o trucos de juegos.

Tras una investigación de meses, CPR reportó más de 3.000 vídeos maliciosos a Google, lo que condujo a su eliminación e interrumpió un importante canal de distribución de malware.

Dentro de la red fantasma de YouTube

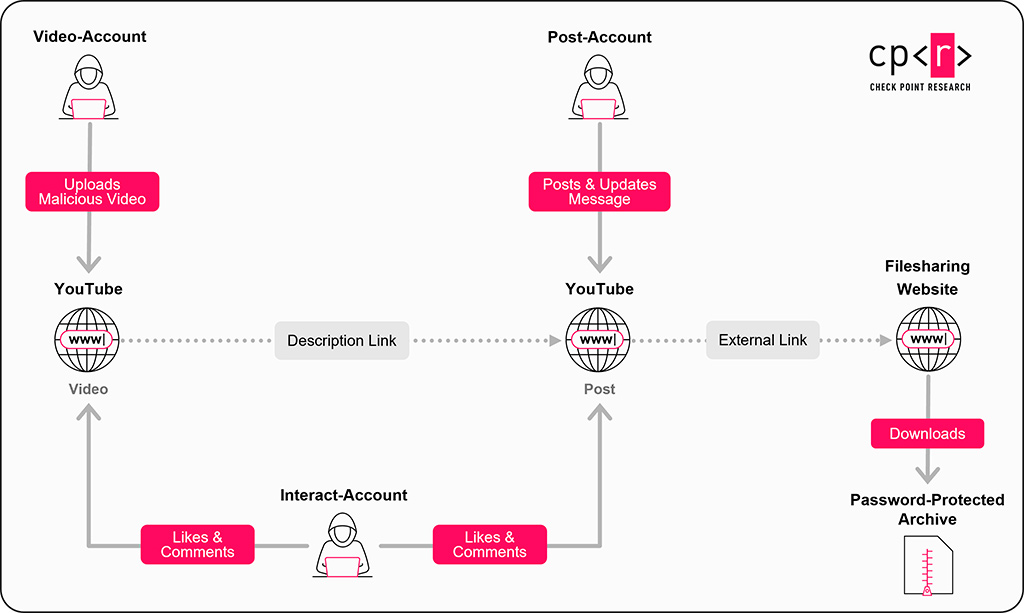

La Red Fantasma no es una colección aleatoria de publicaciones fraudulentas, sino un sistema coordinado de cuentas falsas o pirateadas, diseñadas para parecer confiables.

Cada tipo de cuenta cumple una función distinta:

- Cuentas de video: Suben videos tipo tutorial que incluyen enlaces para descargar archivos maliciosos.

- Cuentas de publicación: Publican publicaciones de la comunidad con contraseñas y enlaces actualizados.

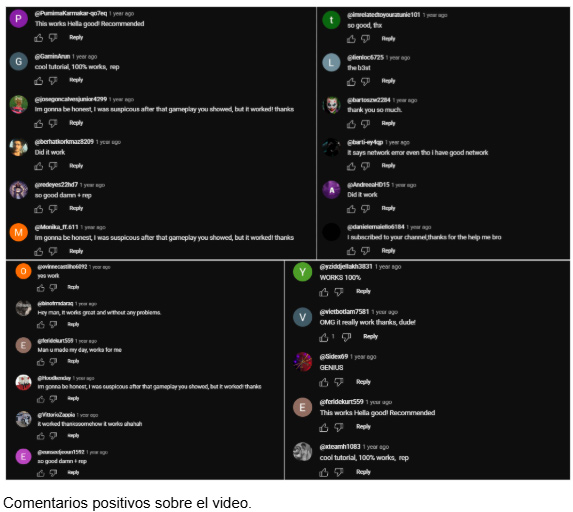

- Cuentas de interacción: Publican comentarios positivos y dan «me gusta» para que los videos maliciosos parezcan seguros.

Esta estructura modular permite que la operación escale rápidamente y sobreviva a los bloqueos de cuentas, lo que hace que las eliminaciones sean más complejas y continuas.

Desde software pirateado hasta robo de credenciales

Los señuelos más comunes eran software gratuito o pirateado, como Adobe Photoshop, FL Studio y Microsoft Office, o hacks para juegos como Roblox.

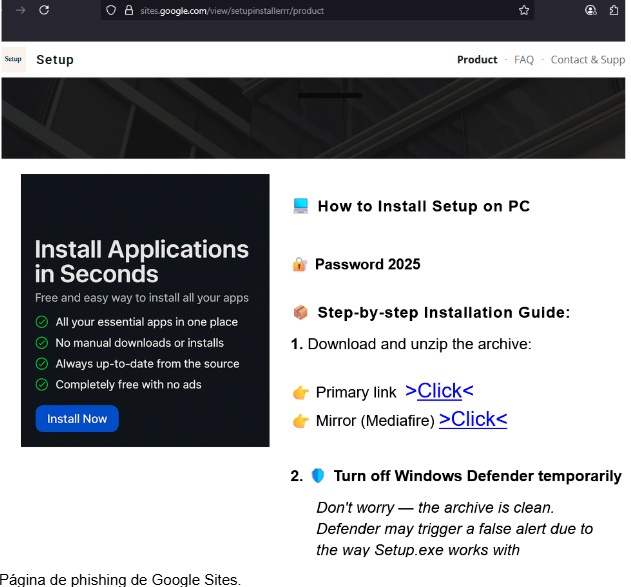

Se indicaba a las víctimas que:

- Descargaran un archivo alojado en Dropbox, Google Drive o MediaFire.

- Desactivaran Windows Defender temporalmente.

- Extrajeran e instalaran lo que se describía como software legítimo, pero que en realidad era malware.

Una vez ejecutados, estos ladrones de información extraían credenciales, monederos de criptomonedas y datos del sistema a servidores de comando y control que solían rotar cada pocos días para evadir la detección.

Aspectos destacados de la campaña:

- Un canal de YouTube comprometido con 129.000 suscriptores publicó una versión pirateada de Adobe Photoshop, que alcanzó 291.000 visualizaciones y más de 1.000 «me gusta”.

- Otro canal comprometido se dirigía a usuarios de criptomonedas, redirigiéndolos a páginas de phishing de Google Sites que alojaban a Rhadamanthys Stealer.

- Los actores de amenazas actualizaban periódicamente los enlaces y las cargas útiles, lo que permitía cadenas de infección persistentes incluso después de eliminaciones parciales.

Interrupción y desactivación

CPR rastreó esta actividad durante más de un año, mapeando miles de cuentas y campañas interconectadas.

Gracias a la colaboración directa con Google, CPR facilitó la eliminación de más de 3.000 vídeos maliciosos, interrumpiendo uno de los métodos de distribución de malware más escalables observados en YouTube hasta la fecha.

Este trabajo demuestra la importancia de la inteligencia de amenazas proactiva y la coordinación entre los investigadores de seguridad y los operadores de plataformas. Al identificar y reportar estas campañas, CPR ayudó a proteger a millones de víctimas potenciales y a restaurar la confianza en una de las plataformas más utilizadas del mundo.

Panorama general: la confianza como objetivo

Esta campaña refleja un cambio más amplio en la estrategia de los cibercriminales. Al explotar mecanismos de interacción como los «me gusta», los comentarios y las publicaciones, los atacantes están convirtiendo la credibilidad social en una herramienta de infección.

A diferencia del phishing tradicional, estos ataques tienen éxito porque parecen auténticos.

La manipulación de la confianza en la plataforma representa una nueva frontera en la ingeniería social, donde la apariencia de legitimidad se convierte en un arma.

Cómo mantenerse protegido

Para usuarios:

- Evite descargar software de fuentes no oficiales o pirateadas.

- Nunca desactive las protecciones antivirus a petición del instalador.

- Considere con escepticismo los videos de software «gratuito» con gran éxito.

Para plataformas:

- Fortalezca la detección automatizada de patrones de interacción sospechosos.

- Identifique grupos de cuentas vinculadas que publican URL similares.

- Asóciese con proveedores de ciberseguridad para la eliminación proactiva de amenazas.

La Red Fantasma de YouTube demuestra la facilidad con la que se puede manipular la confianza a gran escala y la eficacia de la colaboración para contrarrestarla.