Investigadores de Kaspersky detectaron y analizaron una nueva versión de JanelaRAT, que se hacía pasar por una aplicación legítima de pixel art.

Los principales objetivos de los actores detrás de esta amenaza son usuarios bancarios en América Latina, con especial enfoque en clientes de instituciones financieras en Brasil y México.

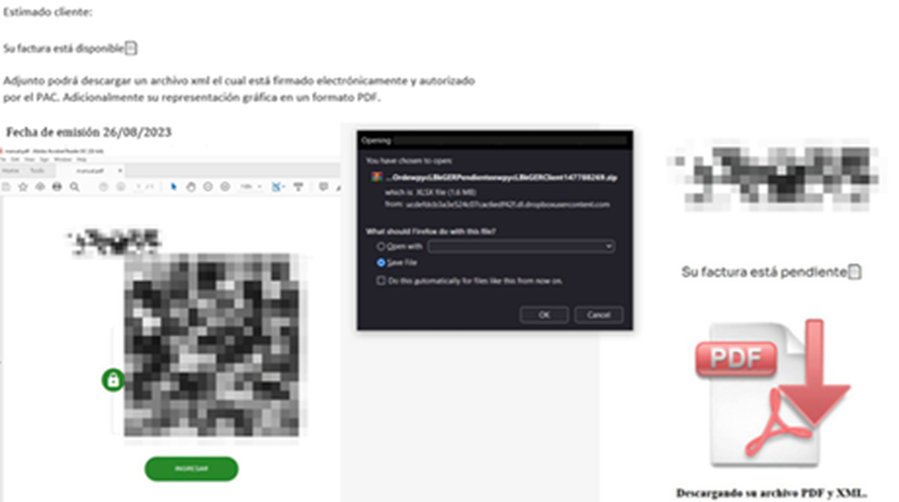

Con esta nueva versión del malware, los atacantes manipulan al usuario para que interactúe con una pantalla superpuesta personalizada sobre la interfaz real de banca en línea.

Según la telemetría recolectada, en 2025 se registraron 14.739 ataques en Brasil y 11.695 en México relacionados con esta amenaza.

[INSERTAR FOTO 1: Correo malicioso utilizado en campañas de JanelaRAT]

El JanelaRAT es un troyano de acceso remoto, una variante modificada del antiguo BX RAT de 2014, que apunta a sectores bancarios, fintech y de criptomonedas.

En esta nueva versión (v33), el equipo técnico observó variaciones en las cadenas de infección dependiendo de la variante distribuida.

“JanelaRAT sigue siendo una amenaza activa y en evolución, con intrusiones que mantienen características consistentes pese a las modificaciones continuas”, comentó Maria Isabel Manjarrez, investigadora de seguridad para América Latina en el Equipo Global de Investigación y Análisis de Kaspersky.

La experta señaló que han seguido su evolución durante algún tiempo, observando variaciones tanto en el software malicioso como en su cadena de infección.

“Esta nueva versión representa un avance significativo en las capacidades de los atacantes, al combinar múltiples canales de comunicación, monitoreo completo de la víctima e inyección de entradas”, añadió.

Manjarrez concluyó que el sistema está diseñado para minimizar su visibilidad y adaptar su comportamiento ante la detección de software antifraude.

Sistema de superposición engañosa (decoy overlay)

La nueva versión implementa una táctica interactiva diseñada para capturar credenciales y evadir la autenticación multifactor. El funcionamiento técnico incluye:

- Detección de ventanas: el malware identifica cuándo el usuario abre una interfaz bancaria legítima.

- Despliegue de imagen: proyecta una pantalla completa que imita interfaces de bancos o del sistema operativo.

- Bloqueo de interacción: utiliza cuadros de diálogo controlados por los atacantes para capturar contraseñas o tokens (MFA).

- Simulaciones de sistema: incluye pantallas falsas de carga y actualizaciones de Windows para distraer a la víctima.

La campaña más reciente emplea la técnica de DLL sideloading, donde la librería cargada intercepta interacciones bancarias sensibles.

Para mantenerse protegido en la economía digital, la compañía recomienda las siguientes medidas de prevención:

- Ser cauteloso al descargar archivos recibidos por mensajería o correo electrónico.

- Utilizar soluciones de seguridad sólidas que detecten y bloqueen amenazas en tiempo real.

- Activar la opción de “mostrar extensiones de archivo” en Windows para identificar archivos “.exe” o “.vbs”.

- Prestar atención a notificaciones que suplantan tiendas o bancos para inducir clics maliciosos.

El malware ajusta el tamaño de la superposición y analiza múltiples pantallas para ocultar temporalmente las ventanas legítimas de las aplicaciones financieras en la infraestructura del usuario.