ESET detectó PromptSpy, el primer malware conocido para Android que abusa de inteligencia artificial generativa en su flujo de ejecución para sostener persistencia.

La familia se apoya en Gemini para interpretar lo que aparece en pantalla y guiar la manipulación de la interfaz, con instrucciones que le ayudan a mantenerse en la lista de aplicaciones recientes.

El objetivo principal es desplegar un módulo de Virtual Network Computing (VNC), que permite a los atacantes ver la pantalla y ejecutar acciones de forma remota.

Además, el malware puede capturar datos de la pantalla de bloqueo, bloquear intentos de desinstalación, recopilar información del dispositivo, realizar capturas de pantalla y grabar la actividad en video.

Cómo usa la IA generativa para sostener persistencia

Aunque la IA generativa se utiliza solo en una parte del código, el impacto está en la adaptabilidad del malware frente a distintos dispositivos, diseños y versiones del sistema operativo.

Gemini analiza la pantalla actual y entrega instrucciones para evitar que el sistema elimine con facilidad la aplicación maliciosa desde la vista de recientes.

El modelo de IA y el prompt están predefinidos en el código y no pueden modificarse.

“El uso de la IA generativa permite a los actores maliciosos adaptarse a prácticamente cualquier dispositivo, diseño o versión del sistema operativo Android, lo que puede ampliar enormemente el número de víctimas potenciales”, afirmó Lukáš Štefanko, investigador de ESET.

“El objetivo principal de este malware es implementar un módulo VNC integrado, que brinda a los operadores acceso remoto al dispositivo de la víctima”, agregó.

Distribución, foco en Argentina y mitigación

Según pistas de localización lingüística y vectores de distribución observados durante el análisis, la campaña tendría motivación económica y estaría dirigida principalmente a usuarios de Argentina.

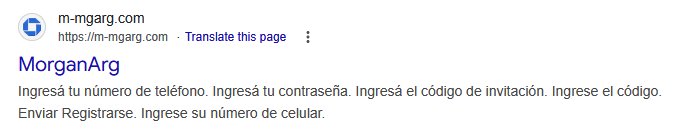

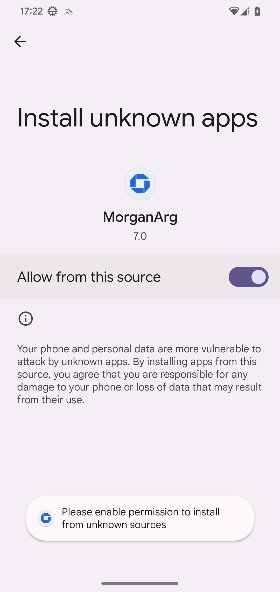

PromptSpy se distribuye a través de un sitio web específico y nunca estuvo disponible en Google Play.

Como socio de App Defense Alliance, ESET compartió los hallazgos con Google.

Los usuarios de Android quedan protegidos automáticamente contra las versiones conocidas mediante Google Play Protect, habilitado por defecto en dispositivos Android con Google Play Services.

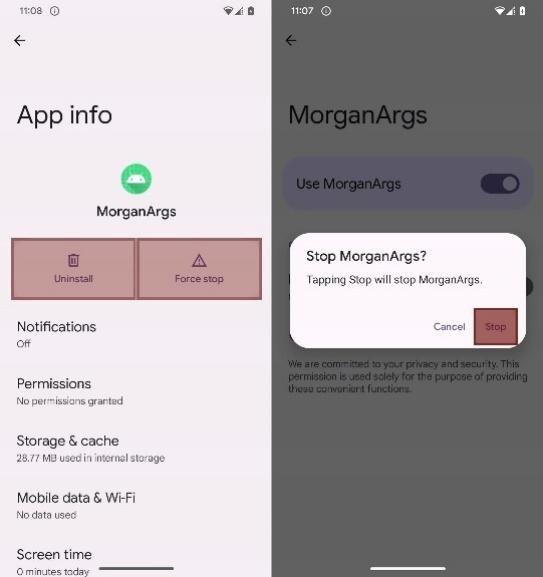

ESET indicó que el nombre de la aplicación es MorganArg y que su icono parece inspirado en Morgan Chase, por lo que el malware buscaría hacerse pasar por el banco.

MorganArg también aparece como el nombre del sitio web almacenado en caché, lo que sugiere un enfoque regional.

Para evitar la desinstalación, PromptSpy superpone elementos invisibles en la pantalla.

La vía indicada para removerlo es reiniciar el dispositivo en modo seguro, donde las apps de terceros se desactivan y se pueden desinstalar normalmente.

Una vez en modo seguro, el usuario puede ir a Ajustes → Aplicaciones → MorganArg y desinstalar sin interferencias.

“Aunque PromptSpy solo utiliza Gemini en una de sus funciones, sigue demostrando cómo la implementación de estas herramientas puede hacer que el malware sea más dinámico, proporcionando a los actores maliciosos formas de automatizar acciones que normalmente serían más difíciles con los scripts tradicionales”, afirmó Štefanko.