El cryptojacking es una técnica utilizada por ciberdelincuentes para realizar minería de criptomonedas sin autorización, aprovechando la capacidad de procesamiento del dispositivo de una víctima (esté activo o inactivo) mediante la ejecución de código malicioso.

Las víctimas pueden no ser conscientes de que esto ocurre en segundo plano, pero sí experimentar reducción del rendimiento, sobrecalentamiento y aumento de la actividad del ventilador (con ruido perceptible).

En dispositivos Android, la carga de trabajo puede incluso “hinchar”, la batería y provocar daños físicos o la destrucción del equipo.

ESET identificó a través de su telemetría los principales sitios donde se detectan con mayor frecuencia mineros maliciosos en la región.

Esta amenaza estuvo muy presente durante 2025, en julio, por ejemplo, una campaña comprometió más de 3.500 sitios web para realizar minería ilícita.

Dentro de los datos de la telemetría de ESET en Latinoamérica durante el segundo semestre de 2025 se destacan dos perfiles de dominios asociados a detecciones de scripts de minería:

Sitios de riesgo “esperable”, pueden ser páginas de piratería, descarga de archivos no oficiales y sitios de streaming.

Las características comunes de estos sitios, monetizadas por los cibercriminales, son el tiempo prolongado de permanencia, la presencia de publicidades agresivas (malvertising) y la ejecución constante de scripts de terceros.

Sitios legítimos comprometidos: como escuelas, pymes, medios de noticias locales o cualquier otro sitio que en principio no supone riesgos especiales.

En estos casos, el beneficio para los atacantes no está en el tiempo de permanencia del visitante, sino en el volumen de sitios comprometidos.

Los 5 tipos de sitios con más detecciones según la telemetría de ESET en la región durante 2025, son:

- Sitios para descargas piratas a través de torrents / repacks (descargas no oficiales): Si bien estos sitios pueden minar directamente, generalmente muestran anuncios maliciosos que contienen el script. Estos anuncios suelen ser muy agresivos, con pop-ups constantes, y también ejecutan scripts de terceros.

- Ejemplos: piratebays.to (34,8%); thepiratebay3.to; thepiratebay2.to; switchtorrent.org; fitgirl-repacks.site

- Anime/manga: Son entornos de consumo prolongado. Los visitantes leen o ven capítulos por mucho tiempo, navegan en el sitio y están acostumbrados al bombardeo constante de pop-ups. Este comportamiento los convierte en un escenario ideal para el cryptojacking basado en navegador.

- Ejemplos: Dominio madre mangany—.com; subdominios como onepiece.manga—-.com; chainsawman.manga—–.com; spyfamily.manga—.com; tokyorevengers.manga—-.com; onepunchman.manga—–.com; sololeveling.manga—.com; boruto.manga—-.com; snk.manga—-.com; tensura.manga—-.com; nagatoro.manga—-.com; tonikawa.manga—-.com; shikimori.manga—-.com; mashle.manga—–.com

- Educación: Entre los sitios con más detecciones también figuran muchos que parecen instituciones educativas de Colombia, México, Brasil o Argentina, entre otros países. Según el histórico de las detecciones, algunos están siendo utilizados para el cryptojacking desde hace dos años.

- “Este tipo de sitios son atractivos para los ciberatacantes por el volumen, ya que comprometer muchos sitios pequeños, de pocas visitas, les genera rentabilidad. Una característica típica de este perfil es que se hayan visto comprometidos por el CMS (WordPress/plugins, credenciales débiles, hosting compartido) y así terminen siendo víctimas de inyección de JavaScript. Es decir, no es una intención de la institución, sino que son víctimas por falta de seguridad, sitios web desatendidos o recursos limitados”, comentó Martina López, investigadora de seguridad informática de ESET Latinoamérica.

- Ejemplos: colfre—-.edu.co; gimnasiosa—-.edu.co; centroeducativo—-.edu.co; liceolos—–.edu.co; colgarcia—-.com; colmer—-.com; colsanluis—-.com; colmetropo—-.com; liceodomingo—–.com; col—–bogota.com; colegio—-bga.com; colsan—–.com; quipux.gobierno—–.gob.ec; educacao.palo—.pr.gov.br; oev.unm—.edu.pe; gd—.gob—.ve

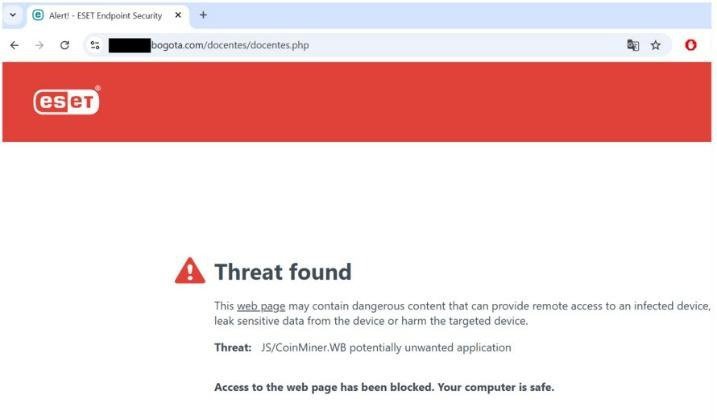

Ejemplo de un sitio educativo de Colombia que es detectado como minero de criptomoneda.

Ejemplo de un sitio educativo de Colombia que es detectado como minero de criptomoneda.

- Pymes y comercios locales: Muchos dominios son de pequeñas empresas legítimas de rubros como servicios, autopartes, metalúrgica, logística y contabilidad. Desde ESET señalan que es probable que el sitio haya sido comprometido por terceros y que el propietario no esté enterado de que está al servicio del cryptojacking.

- Ejemplos: mar-pla—.com; ceola—.com.mx; rvmmo—-.com.ar; nettocontab—-.com.br; tetrac—-.com.br; metal—-.ind.br; dietrich-log—-.com.co; deauto—-.com; octopus—.com; shield—.com.br; tiagoramosarq—-.com.br

- Medios / noticias locales: Las detecciones muestran varios medios regionales y sitios de noticias, con foco en México y Brasil. Suelen atraer muchas visitas, usan publicidad para monetizar y herramientas de terceros.

- Ejemplos: hidalgo.quad—-.com.mx; tribunarib—-.com.br; jornalab—-.com.br; met—-cmx.com; elacarig—-.com

Ante este escenario, ESET comparte acciones para evitar ser víctima del minado de criptomoneda:

Para usuarios

- Mantener sistema operativo y navegador actualizados

- Utilizar una solución de seguridad confiable

- Desconfiar de sitios con pop-ups o publicidad invasiva

- Cerrar pestañas con sobrecalentamiento o uso inusual de CPU

Para pymes, instituciones educativas y medios

- Mantener actualizado el CMS y plugins

- Revisar el código del sitio

- Implementar contraseñas robustas y MFA

- Elegir hosting con monitoreo de seguridad

- Auditar scripts de terceros

- Asignar revisiones periódicas

- Limitar privilegios de usuarios

- Contar con respaldos frecuentes

“El minado de criptomoneda ya no es una amenaza marginal ni tampoco se limita a sitios ilegales: hoy afecta a organizaciones legítimas de toda Latinoamérica y se sostiene en campañas persistentes y silenciosas”, concluyó López.