El equipo de investigación de ESET descubrió una campaña de malware que afecta a una aplicación legítima de Android llamada HandyPay.

Los atacantes modificaron la app para incorporar código malicioso, lo que les permite interceptar y retransmitir datos NFC de tarjetas de pago.

El ataque abre la puerta a extracciones de efectivo en cajeros automáticos sin contacto y a pagos no autorizados, incluso sin que la víctima detecte lo que está ocurriendo en tiempo real.

Cómo funciona el ataque

La aplicación original HandyPay permite compartir datos NFC entre dispositivos para realizar pagos. Sin embargo, en esta campaña los ciberdelincuentes aprovecharon esa funcionalidad para:

- Capturar datos NFC de tarjetas bancarias.

- Transferir esa información a otro dispositivo controlado por el atacante.

- Realizar operaciones fraudulentas sin necesidad de la tarjeta física.

- Robar el PIN de la víctima y enviarlo a servidores externos.

El resultado es un fraude extremadamente difícil de detectar, ya que simula un uso legítimo de la tecnología sin contacto.

Un malware cada vez más sofisticado

La investigación de ESET identificó que esta amenaza está vinculada a una variante del malware NGate, distribuida principalmente en Brasil desde noviembre de 2025.

Uno de los puntos más preocupantes es que el código malicioso habría sido generado o modificado con herramientas de inteligencia artificial. La evidencia: emojis en los logs del sistema, un patrón típico de código generado por modelos de lenguaje.

“Con la aparición de otra campaña más de NGate, queda claramente en evidencia que el fraude basado en NFC está en crecimiento. La alta probabilidad de que se haya utilizado GenAI demuestra cómo los ciberdelincuentes pueden causar daño incluso sin contar con conocimientos técnicos avanzados”, afirmó Lukas Stefanko, malware researcher de ESET.

Cómo se distribuye la amenaza

Los atacantes utilizaron ingeniería social para engañar a las víctimas a instalar la app troyanizada:

- Sitios falsos que imitaban una lotería brasileña.

- Páginas fraudulentas que simulaban ser Google Play.

- Aplicaciones falsas que prometían proteger tarjetas.

Un detalle clave: la versión maliciosa nunca estuvo en la tienda oficial, lo que refuerza la importancia de descargar apps solo desde fuentes confiables.

Por qué este ataque es diferente

A diferencia de otros fraudes móviles, este no depende solo de engañar al usuario, sino de aprovechar una tecnología legítima como NFC para operar de forma casi invisible.

Además, los ciberdelincuentes optaron por modificar una app existente en lugar de desarrollar su propio malware desde cero. Esto les permitió:

- Reducir costos (frente a kits de malware-as-a-service más caros).

- Evitar permisos sospechosos.

- Pasar más desapercibidos ante el usuario.

El crecimiento del fraude NFC en la región

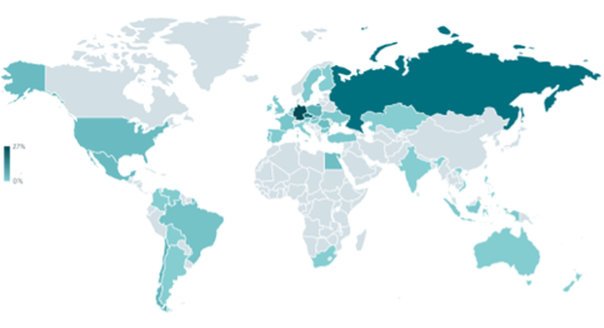

ESET advierte que los ataques basados en NFC están creciendo en América Latina, especialmente en Brasil, pero con potencial de expansión a otros países.

Este tipo de fraude combina:

- Ingeniería social

- Malware móvil

- Tecnologías de pago sin contacto

Lo que lo convierte en una amenaza particularmente peligrosa en un contexto de adopción masiva de pagos digitales.

Cómo protegerse

- Descargar aplicaciones solo desde tiendas oficiales.

- Evitar enlaces recibidos por SMS, redes sociales o correos.

- No instalar apps fuera de Google Play.

- Revisar permisos y comportamiento de las aplicaciones.

- Mantener activadas soluciones de seguridad en el dispositivo.

Además, los usuarios de Android cuentan con protección automática frente a variantes conocidas gracias a Google Play Protect.

Una señal de hacia dónde va el cibercrimen

Este caso deja algo claro: el cibercrimen ya no necesita grandes equipos ni infraestructura compleja. Con herramientas de IA y el uso creativo de aplicaciones legítimas, los atacantes pueden escalar operaciones rápidamente.

El riesgo no está solo en nuevas tecnologías, sino en cómo se reutilizan las existentes.