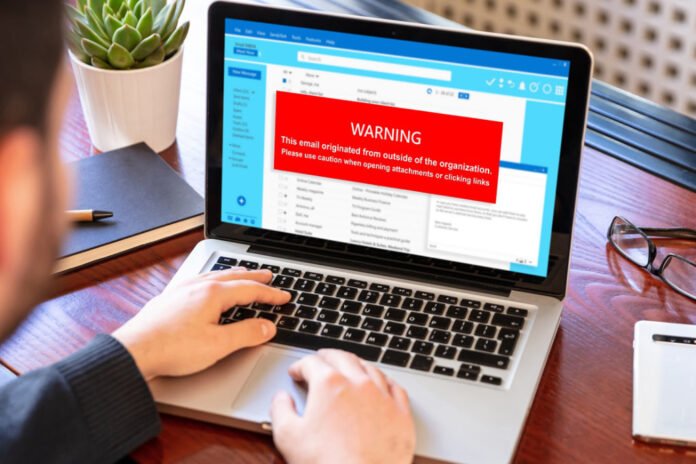

Caer en un phishing es una de las situaciones más comunes en ciberseguridad. Un correo falso de una entidad confiable o un formulario engañoso puede poner en riesgo datos, cuentas y dinero.

ESET comparte un paso a paso para actuar en los primeros 5 minutos y reducir el impacto:

Minuto 0 – Respirar

Mantener la calma es fundamental. Acciones rápidas y ordenadas permiten mitigar el daño sin cometer errores adicionales.

Minuto 1 – Desconectar

Desconectar el dispositivo de internet (Wi-Fi o datos móviles) y cerrar la página o aplicación afectada. Esto interrumpe la comunicación con el servidor del atacante y limita la descarga de malware o robo de sesiones activas.

“Muchos ataques no terminan solo cuando ingresas los datos, ya que los actores maliciosos pueden intentar robar sesiones activas, descargar malware o seguir enviando tu información en segundo plano”, comentó Martina Lopez, investigadora de seguridad informática de ESET Latinoamérica.

Minuto 2 – Cambiar

Cambiar inmediatamente las contraseñas de las cuentas críticas: homebanking, billeteras virtuales, redes sociales y correo electrónico. Este último es clave, ya que sirve como “llave maestra” para recuperar otras cuentas.

Actualizarlas lo antes posible invalida el acceso robado e impide que el atacante resetee contraseñas.

Minuto 3 – Activar

Activar el doble factor de autenticación (2FA) en todas las cuentas posibles. Esta capa extra suele enviar un código de un solo uso por SMS u otra aplicación.

“Si bien el ciberatacante ya puede tener tu contraseña, el 2FA agrega una segunda barrera que reduce drásticamente el riesgo de acceso no autorizado”, agregó Lopez de ESET.

Minuto 4 – Revisar

Revisar actividad sospechosa en las cuentas: inicios de sesión desconocidos, movimientos no realizados o mensajes enviados sin autorización. Detectar anomalías permite cerrar sesiones activas de inmediato.

Minuto 5 – Avisar

Notificar a la entidad bancaria si se compartieron datos financieros para bloquear transacciones fraudulentas. Informar al equipo de IT si ocurrió en ámbito corporativo y alertar a contactos, ya que los atacantes suelen usar cuentas comprometidas para propagar el phishing.

Otras recomendaciones incluyen escanear el dispositivo con una solución de seguridad confiable y mantener activas herramientas de protección contra phishing con detección en tiempo real y análisis de comportamiento.